谷歌浏览器开发者工具使用指南:安全审计与隐私排查实战

谷歌浏览器开发者工具(DevTools)不仅是前端开发的核心利器,更是排查网站安全隐患、审计隐私数据流向的专业工具。很多用户只停留在"查看网页源代码"的层面,却忽略了它在Cookie安全检测、HTTPS混合内容排查、第三方脚本追踪等场景中的强大能力。本文围绕谷歌浏览器开发者工具使用中与安全、隐私最相关的功能模块,结合可直接上手的操作步骤和真实排查场景,帮助关注数据安全与合规的用户真正用好这套内置工具,在日常浏览和网站管理中建立起一道可靠的安全防线。

一、打开开发者工具的正确方式与安全面板概览

谷歌浏览器开发者工具使用的第一步,是掌握快速且安全的打开方式。在 Windows/Linux 系统下按 `F12` 或 `Ctrl+Shift+I`,macOS 下按 `Cmd+Option+I`,即可唤出 DevTools 面板。另一种方式是在页面空白处右键选择"检查"(Inspect)。自 Chrome 120 版本起,DevTools 默认在"安全"(Security)面板中整合了更清晰的证书链可视化展示,方便用户一眼判断当前页面的 HTTPS 部署状态。

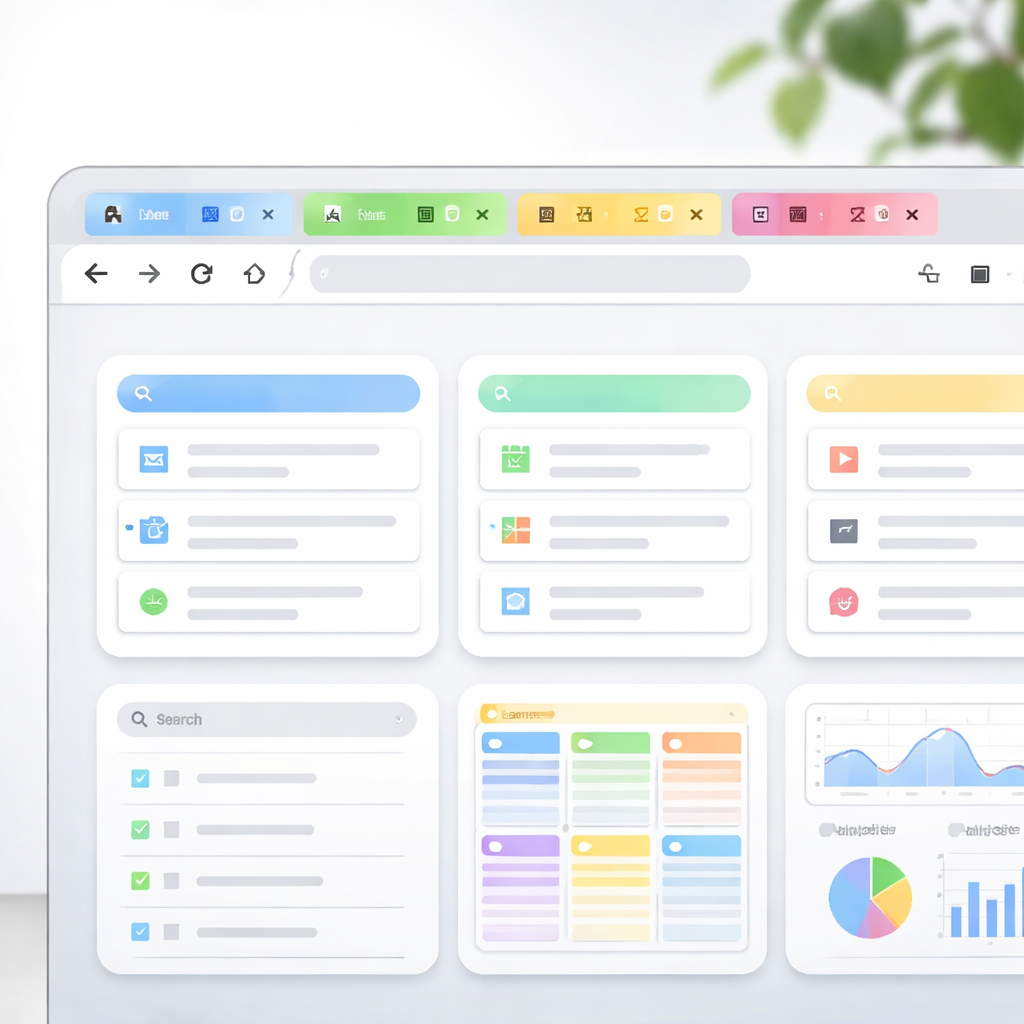

打开后,建议首先关注顶部的选项卡栏。与安全和隐私关系最密切的面板有三个:Security(安全)面板用于检查 TLS 证书和混合内容;Application(应用)面板用于审查 Cookie、LocalStorage 等本地存储数据;Network(网络)面板用于监控所有请求的来源与去向。熟悉这三个面板的位置,是后续所有安全排查操作的基础。如果你的面板中没有看到 Security 选项卡,点击面板栏右侧的 `>>` 箭头即可在折叠菜单中找到它。

二、实战场景一:排查HTTPS混合内容与证书安全问题

一个常见的安全隐患是"混合内容"(Mixed Content)——页面本身通过 HTTPS 加载,但其中部分图片、脚本或样式表仍通过 HTTP 明文传输,这会导致浏览器地址栏的锁形图标消失,甚至被中间人攻击利用。

具体操作步骤如下:

1. 打开目标网页,按 `F12` 进入开发者工具。 2. 切换到 Security 面板,查看页面顶部的安全状态摘要。如果显示"This page is not secure",说明存在问题。 3. 点击"View N requests in Network Panel"链接,DevTools 会自动跳转到 Network 面板并过滤出所有非安全请求。 4. 逐一检查这些 HTTP 请求的 Initiator(发起者)列,定位是哪个 HTML 标签或 JS 文件引入了不安全资源。 5. 将对应资源的 URL 从 `http://` 改为 `https://`,或替换为支持 HTTPS 的 CDN 地址。

修复后刷新页面,Security 面板应显示绿色的"Connection is secure"状态,同时可以点击"View certificate"查看完整的证书链信息,确认证书颁发机构和有效期。这是谷歌浏览器开发者工具使用中最直接的安全审计场景之一。

三、实战场景二:审计Cookie属性与第三方追踪脚本

隐私合规(如 GDPR、个人信息保护法)要求网站对 Cookie 的使用做到透明可控。通过 DevTools 的 Application 面板,可以快速审计当前页面设置了哪些 Cookie,以及它们的安全属性是否合规。

操作路径:打开 Application 面板 → 左侧导航栏展开 Storage → Cookies → 选择当前域名。右侧表格会列出所有 Cookie 的名称、值、域、路径、过期时间以及关键安全标志位。重点关注以下三列:

- `HttpOnly`:是否为 `✓`。设置为 true 可防止 JavaScript 通过 `document.cookie` 读取,有效缓解 XSS 攻击窃取会话凭证的风险。 - `Secure`:是否为 `✓`。设置为 true 确保 Cookie 仅通过 HTTPS 传输,防止明文泄露。 - `SameSite`:值应为 `Strict` 或 `Lax`,而非 `None`。设置为 `None` 且缺少 `Secure` 标志的 Cookie 已被 Chrome 自动阻止。

如果发现第三方域名(如广告平台、数据分析服务)设置了大量长期 Cookie,可以在 Network 面板中按域名筛选,查看这些第三方脚本具体发送了哪些数据。对于普通用户,这也是手动清理追踪 Cookie 的可靠依据——右键点击对应条目选择"Delete"即可逐条删除。

四、利用控制台与网络面板进行隐私数据流向监控

谷歌浏览器开发者工具使用的进阶技巧,是通过 Network 面板配合 Console 面板,监控页面在后台静默发送了哪些请求、携带了哪些敏感参数。

在 Network 面板中勾选"Preserve log"(保留日志),这样即使页面发生跳转,所有请求记录也不会被清空。然后正常操作页面(登录、填写表单、点击按钮),观察请求列表。点击任意请求,切换到 Payload 或 Headers 选项卡,检查是否有明文传输的手机号、邮箱、身份证号等敏感字段。如果在 Query String Parameters 中发现了未加密的个人信息,这就是一个需要立即修复的隐私漏洞。

另一个实用技巧是在 Console 面板中执行以下命令,快速列出当前页面所有 Cookie 的概览:

```javascript document.cookie.split(';').forEach(c => console.log(c.trim())); ```

这行代码会逐行打印每个 Cookie 的键值对,方便快速扫描是否存在可疑的追踪标识符。需要注意的是,标记了 `HttpOnly` 的 Cookie 不会出现在这个列表中——这恰恰说明它们的安全配置是正确的。

总结

谷歌浏览器开发者工具使用的价值远不止于前端调试。从 HTTPS 混合内容排查到 Cookie 安全属性审计,从第三方追踪脚本识别到敏感数据流向监控,DevTools 为每一位关注安全与隐私的用户提供了零成本、开箱即用的专业能力。建议现在就打开谷歌浏览器,按下 `F12`,从 Security 面板开始检查你最常访问的网站。如果你还没有安装最新版谷歌浏览器,前往官方下载页面获取 Chrome 最新稳定版,确保拥有最完整的安全功能支持。